2025.06.25 アジアで脆弱性突くサイバー脅威が増加 グーグルクラウドが年次レポート

登壇したアレックス・シム氏

米グーグル・クラウドは、サイバー攻撃の動向を分析した年次脅威レポート「M-Trends 2025」の記者説明会を開催した。それによると、日本を含むアジア太平洋地域に金銭を目的とした攻撃者の存在が高まる傾向にある。企業には、こうした脅威に備えて攻撃の侵入前からセキュリティー対策を徹底する対応を呼び掛けた。

今回のレポートはセキュリティー事業を手がけるMandiant (マンディアント)が発行したもので、同社の専門家チームが24年を対象に情勢を洞察した。

それによると、昨年活動した攻撃グループの55%は金銭目的だ。その比率が右肩上がりで推移し、22年が48%、23年が52%だった。背景には、攻撃の解除と引き換えに金銭を要求する「ランサムウエア(身代金要求型ウイルス)」の脅威が増す傾向があるようだ。

攻撃の標的となる頻度が高い業種は「金融」で、17.4%を占めた。これに、「ビジネス・プロフェッショナルサービス」(11.1%)や「ハイテク」(10.6%)などが続いた。

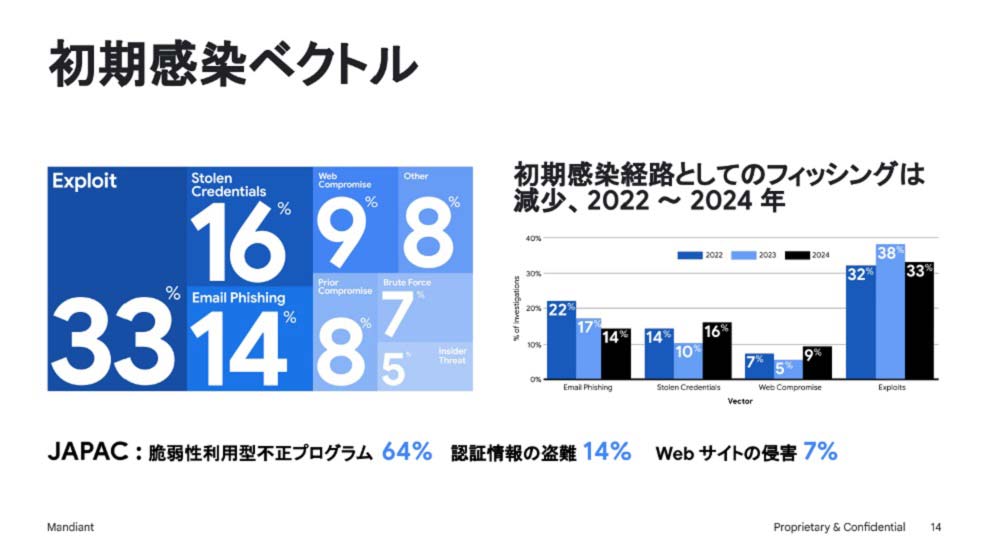

初期感染の経路をグローバルに見ると、「脆弱性利用型不正プログラム」が最も多く、33%。次が「認証情報の盗難」(16%)となった。アジア太平洋地域に絞ると、「脆弱性利用型不正プログラム」が64%と圧倒的に多かった。

また、外部ソースからの通知によって侵害が判明したのは全組織のうち 57%。残りの 43% は社内での検知によって侵害が特定されていた。

同地域で最も頻繁に観察された攻撃グループは「UNC5221」と「UNC3886」。UNC5221は同地域や米国の政府と通信業界を狙ったグループで、中国が攻撃の発信地域として疑われるという。初期アクセスは、ソフトウエアやシステムの未知の欠陥「ゼロデイ脆弱性」の悪用と見ている。

記者発表会でGoogle Cloud Mandiant コンサルティングリーダーのアレックス・シム氏は、 レポートを踏まえて、「脆弱性を悪用するゼロデイ攻撃などを全て防ぐことは難しい」と指摘。その上で「脅威に備えて内部で検知し迅速に対応することが重要だ」と述べた。

シム氏は、初期の侵入前に攻撃対象とならないよう対象領域を管理するとともに、侵入後の対応も重視する必要性を強調。攻撃者が目的を達成する前に防御側の優位性を担保し、滞留時間を短くするという対応も推奨した。