2024.04.02 脅威インテリジェンス・インデックス公開 日本IBM、APACでの全攻撃の80%が日本

日本IBMはこのほど、オンライン説明会で、IBMの「X-Force脅威インテリジェンス・インデックス2024」の日本語版を公開した。「サイバー犯罪者がユーザーのIDを悪用して世界中の企業への侵害を倍増させており、世界的なIDの課題の高まりが浮き彫りになった」と説明した。

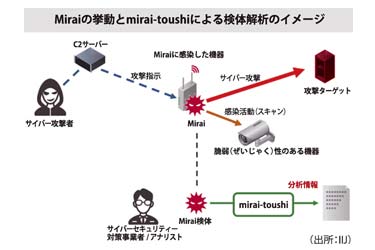

IBMコンサルティングのセキュリティー・サービス部門のIBM X-Forceによると、2023年は「ハッキングと比べて、サイバー犯罪者が正規アカウントを通じて企業ネットワークに侵入するログインの機会が増加し、この戦術が、脅威アクターが優先的に選択する武器となっている」と分析している。

同リポートは、130カ国以上で発生しているサイバー脅威の事例や攻撃パターンを分析し、傾向や特徴をまとめている。分析期間は23年1~12月。

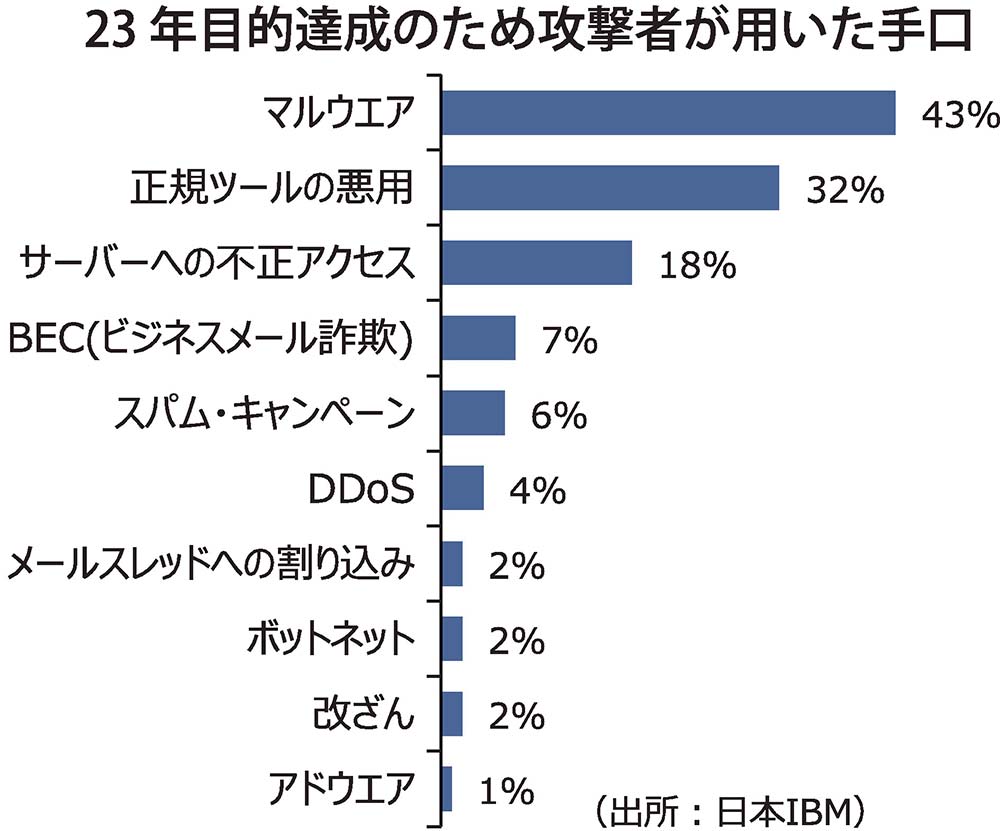

今回のリポートでは①ログイン情報を悪用したサイバー攻撃が71%急増②サイバー問題の引き金となるAI(人工知能)市場シェア50%の閾(しきい)値③世界の攻撃の70%近くが重要インフラを標的④アジア太平洋地域で観測された全攻撃の約80%は日本などが明らかになった。

IBMコンサルティング事業本部Cybersecurity Servicesの藏本雄一理事パートナーは「侵害された認証情報の使用は世界中で増加している。日本も例外ではなく、ユーザーのアクセス制御と権限に関する戦略を強化する必要性が高まっている。ログイン情報は日々悪用されており、敵対者がAIを駆使して戦術を向上させるにつれて、状況は悪化する。日本企業は、生成AI時代におけるセキュリティーへの全体的なアプローチに備え、戦略を強化する必要がある」と分析している。

なお、今回の調査では、アジア太平洋(APAC)で観測された全攻撃の約80%が日本だった。日本は、インシデントの44%をマルウエアが占めた。マルウエアの種類は、ランサムウエアが19%だった。

主な調査結果は次の通り。

<重要インフラへの攻撃で明らかになった業界の「過ち」>

重要インフラ分野に対する攻撃の84%において、パッチ適用、多要素認証、または最小権限の原則によって侵害を減らせた可能性がある。これは、セキュリティー業界が歴史的に「セキュリティーの基本」として説明してきたことの実現が難しい可能性があることを示している。

<ランサムウエア・グループは、よりスリムなビジネス・モデルに軸足を移す>

企業に対するランサムウエア攻撃は昨年12%近く減少したが、これは大規模な組織がインフラの再構築を優先し、支払いや復号を行わない選択をしているためだ。このような反発の高まりが、暗号化を利用した恐喝による収益への攻撃者の期待に影響を与える可能性が高いことから、以前はランサムウエアを専門としていたグループが、情報窃盗に重点を置いていることが確認されている。

<生成AIへの攻撃によるROI(投資利益率)はまだない>

X-Forceの分析では、単一の生成AIテクノロジーの市場シェアが50%に近づくか、市場が三つ以下のテクノロジーに集約されると、これらのプラットフォームに対する大規模な攻撃が引き起こされる可能性がある。

カシオ計算機 8年ぶりの刷新 デザイン電卓15色登場

カシオ計算機 8年ぶりの刷新 デザイン電卓15色登場